CyberStrikeLab PT-1

前言

这段时间都在忙着项目的开发,很长一段时间没有打靶场了,感觉自己都快变成Go开发工程师了。正好朋友推荐了一个域渗透的靶场,来尝尝咸淡。再水篇文章,记录一下。脚本无限供应,shellcode已在路上,开整。

解题流程

信息搜集

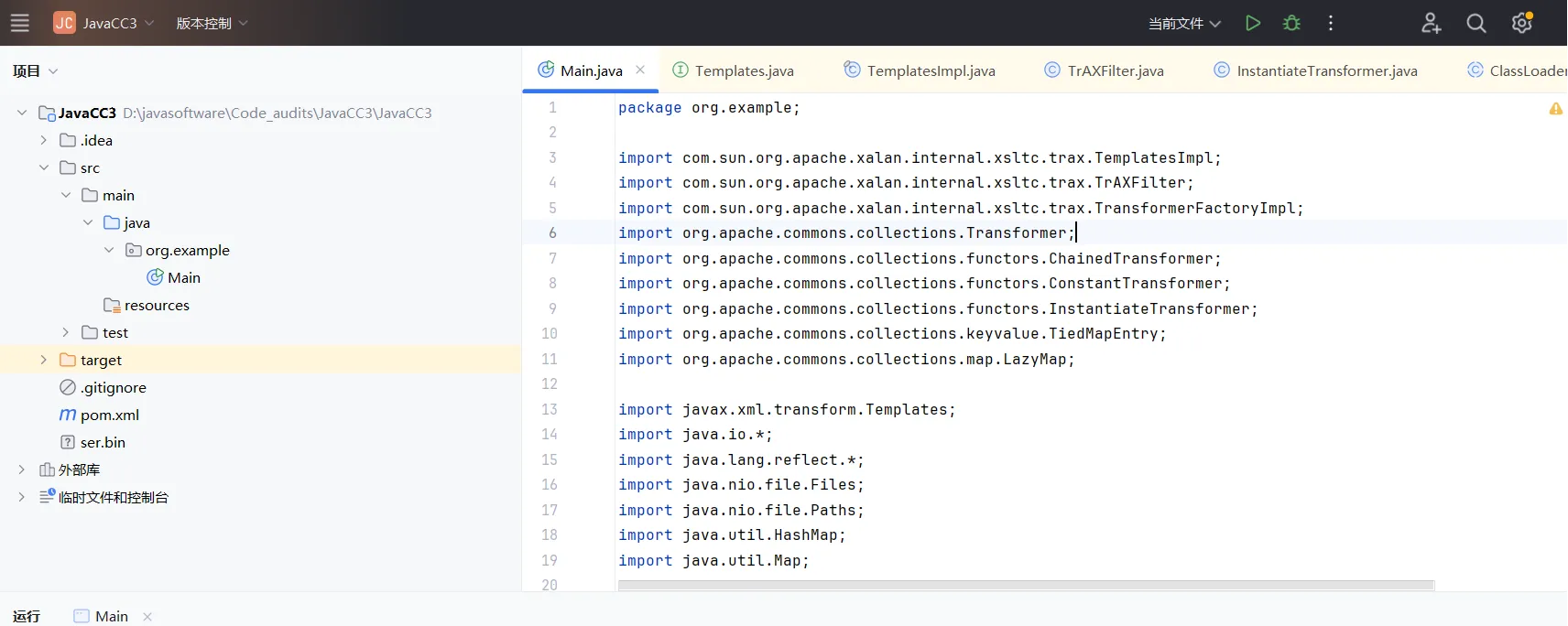

连接VPN后访问靶机,可以看到这么个页面

往下翻到底就看到一个海洋cms,很熟悉的框架,这里除了这个我们还可以用指纹识别工具判别,再扫一扫目录可以发现很多信息,如下:

目前的有的信息有:

服务:phpMyAdmin后台,seacms框架,Apache中间件

系统:php语言,Windows

那么我们的思路就很广了。我们可以尝试数据库弱密码,走phpMyAdmin日志写shell,我们可以走seacms框架找CVE,打POC。Apache中间件可能会有目录穿透,读一些敏感文件。

这里我们扫一下目录,看看还能不能拿到些更有用的信息。当然也可以不扫,作为一个cms,目录结构自然是公开透明的,直接看官方文档就行了。

扫描结果如下:

对搞安全的人来,data这个单词总是格外刺眼,而且看Title,这是明显是一个目录浏览漏洞,所以我们看看data,能不能给些什么有用的信息,点进去

我们看看admin这个目录

ver.txt,明显是标识了cms版本的文件,点开看看

很好又多了一条有效信息。总结一下,现在我们有什么信息了:

服务:phpMyAdmin后台,seacms框架版本是v12.9,Apache中间件存在目录浏览漏洞

系统:php语言,Windows

显然seacms的利用条件是最多了,我们知道了版本号,就可以对应的去寻找可用的CVE和POC,具体的POC参考如下文章:

SeaCMS_12.9 sql注入漏洞+RCE - 0kooo - 博客园

一个SQL注入,一个后台RCE,这个框架的后台地址是随机的,不过我们可以碰碰运气,看看常见的后台路径能不能访问到,比如:admin,backend,cslab(这个站的标题)之类的。

漏洞利用

通过cslab成功访问到了,到了后台登录框利用思路很明确,试试常见的弱密码,比如:admin:admin,admin:123456,admin:88888888,cslab:cslab(站点标题)之类的,这里的账号密码直接就是cslab:cslab,当然猜不出来也没关系,因为这里还有一个SQL注入,我们可以通过SQL注入来获取到账号密码。这里就不演示,只贴一个yakit的数据包在这里,有兴趣的自己尝试

1 | GET /js/player/dmplayer/dmku/?ac=del&id=if(ascii(substr((select(group_concat(password))from(sea_admin)),{{int(1-20)}},1))={{int(20-115)}},sleep(1),1)&type=list |

登录到后台,根据文章中的方法,利用RCE漏洞。

确认后使用哥斯拉连接:http://10.0.0.68/data/admin/notify.php

找到flag.txt,得到flag1的值

权限提升

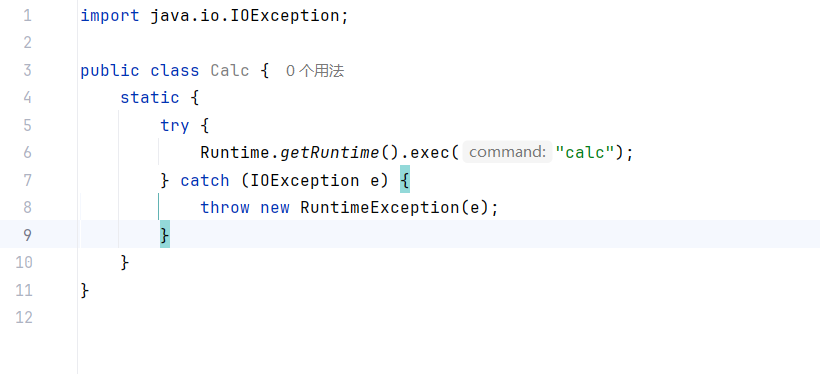

现在我们已经获得了这台主机的权限,接下来就是后渗透的流程了,这里是靶场环境,维权就跳过了,直接进行提权。先从哥斯拉转到msf,搓个马先。

再找个地方上传后执行

设置好payload和参数,然后运行

1 | set payload windows/x64/meterpreter/bind_tcp |

连上后

1 | getsystem #提权 |

得到flag2的值